Telefony komórkowe w 2026 roku to urządzenia w pełni szyfrowane, z mobilnymi systemami operacyjnymi, które w niczym nie ustępują wersją desktopowym. Ponadto Google od Andorida i Apple od iOS świadome stałych zagrożeń dbają nie tylko o bieżące aktualizacje bezpieczeństwa ale także o sposób działania swoich ekosystemów, mający możliwie maksymalnie ograniczyć możliwość infekowania złośliwym oprogramowaniem. Po stronie użytkownika zostaje jedynie pobierać i instalować aktualizacje systemu i aplikacji oraz z drugiej strony NIE pobierać i NIE instalować aplikacji z nieznanych źródeł. O nie nadawaniu im rozległych uprawnień już nie wspominając.

Ale mieliśmy wziąć na warsztat temat – jak bronić się przed nietechnicznymi metodami inwigilowania użytkowników smartfonów. Tych jest niestety sporo. Jednak na samym wstępie gorąco zachęcam do zapoznania się z artykułem opublikowanym przez ekspertów z CERT Polska pt. „Bezpieczny telefon” (link: https://cert.pl/bezpieczny-telefon/). To rzetelne źródło informacji na temat dzisiejszych zagrożeń dla naszych smartfonów.

Zacznijmy od tego, że sposoby inwigilacji, które dziś omówię, mają jedną wspólną cechę. Uświadomienie sobie tego wspólnego mianownika może pomóc w dbaniu o swoją prywatność i bezpieczeństwa danych. Niektórzy pewnie już się domyślają, że chodzi o udogodnienia i ułatwienia dostępu. Coś co z jednej strony ma być ułatwieniem, np. w codziennej pracy, może (i często jest) otwartą furtką dla… no właśnie kogo?

Poniżej lista, jeszcze niżej kolejno omówienie. Zaznaczam, że informacje tu zawarte pochodzą głównie z doświadczenia w mojej pracy, artykułów branżowych, raportów firm cyberbezpieczeństwa itp. Skupimy się na TOP 5 sposobów jakie wykorzystują prześladowcy/stalkerzy, które możliwe są bez żadnej wiedzy technicznej.

- Aplikacje kontroli rodzicielskiej

- Połączone urządzenia (komunikatory)

- Dual-use apps, np. udostępnianie lokalizacji Google Maps

- Synchronizacja i back-up przez powiązane konto

- Zdalna instalacja Google Play

Nr 1 – Aplikacje kontroli rodzicielskiej to temat tak rozległy jak sposób ukrycia ich prawdziwego przeznaczenia. Nie będę w tym artykule rozstrzygał tego czy to rozwiązanie jest etyczne czy wręcz przeciwnie, czy służy bezpieczeństwu czy może jednak nie, czy to jest remedium na całe zło jakie może spotkać młodego użytkownika telefonu komórkowego czy ogólnie użytkownika internetu. Rzecz w tym JAKIM KOSZTEM to wszystko się odybwa. I 'pół biedy’, gdy są to aplikacje od zaufanych dostawców, gdzie możemy zakładać, że dane przechowywane są bezpiecznie, zaszyfrowane itd.

Bo chyba nikt nie ma złudzeń, że jeżeli Ty drogi rodzicu, masz zdalny dostęp do telefonu dziecka, to droga do tych danych biegnie przez serwery, gdzie te dane są gromadzone. Serwery z bazami danych to cele cyber-ataków. Zatem wróćmy do współnego mianownika, o którym pisałem wyżej. Dla Ciebie drogi rodzicu jest to wygodne posiadać zdalny dostęp do danych dziecka ale z drugiej strony dane te mogą wyciec i dostęp do nich uzyska każdy cyber-przestępca w darknecie. Tu z reguły pojawia się ździwienie: ale jak to!? A no tak to, kilka lat temu, w 2020 roku, specjaliści z niebezpiecznik.pl opisali wyciek danych z serwerów dostawcy aplikacji do kontroli rodzicielskiej o wzniosłej nazwie „KidsGuard” (link: https://niebezpiecznik.pl/post/wyciekly-dane-z-narzedzia-do-mobilnego-szpiegowania-dzieci-i-co-teraz-troskliwi-rodzice/). Efekt? Dane dzieci, ultrawrażliwe, jak zdjęcia, rozmowy, lokalizacje itp. zostały wykradzione i trafiły do darknetu. Coś co miało chronić dzieci, naraziło je na bycie częścią ataku hakerskiego. Czy były tego świadome? Nie. Czy tego chciały? Nie. Czy miały na to jakikolwiek wpływ? Nie. Bo decyzje podjęli rodzice.

OCZYWIŚCIE, że aplikacje do kontroli rodzicielskiej używane są też przez przemocowych partnerów względem drugiej osoby w związku. Tutaj, oprócz opisanej wyżej tzw. podwójnej kradzieży (Ty kradniesz dane dziecka/partnera, a ktoś inny kradnie te dane z serwera, i w ten sposób narażasz nieświadomą osobę na wyciek wrażliwych danych do sieci), dochodzi też do innego negatywnego zjawiska. Jest ono szeroko opisywane przez Koalicję Przeciwko Aplikacjom Szpiegowskim (ang. Coalition Against Stalkerware, link: https://stopstalkerware.org/). Mowa o zjawisku eskalacji cyber-przemocy do przemocy fizycznej, przemocy domowej. Mowa tu o prześladowcy, który poprzez aplikacje kontroli rodzicielskiej inwigiluje partnerkę, a gdy zostanie ujawniony, jego działania eskalują, a potrzeba kontroli i ograniczeń przybiera realnej, fizycznej formy. Ten temat jest niezwykle trudny, dlatego eksperci alarmują, że przed podjęciem działań obronnych należy mieć przygotowany plan bezpieczeństwa. Jeżeli jesteś w takiej trudnej sytuacji, zwróć się do mnie o pomoc KONIECZNIE UŻYWAJĄC TZW. BEZPIECZNEGO URZĄDZENIA, tzn. telefonu, komputera zaufanej osoby. Pokieruję Cię gdzie szukać pomocy.

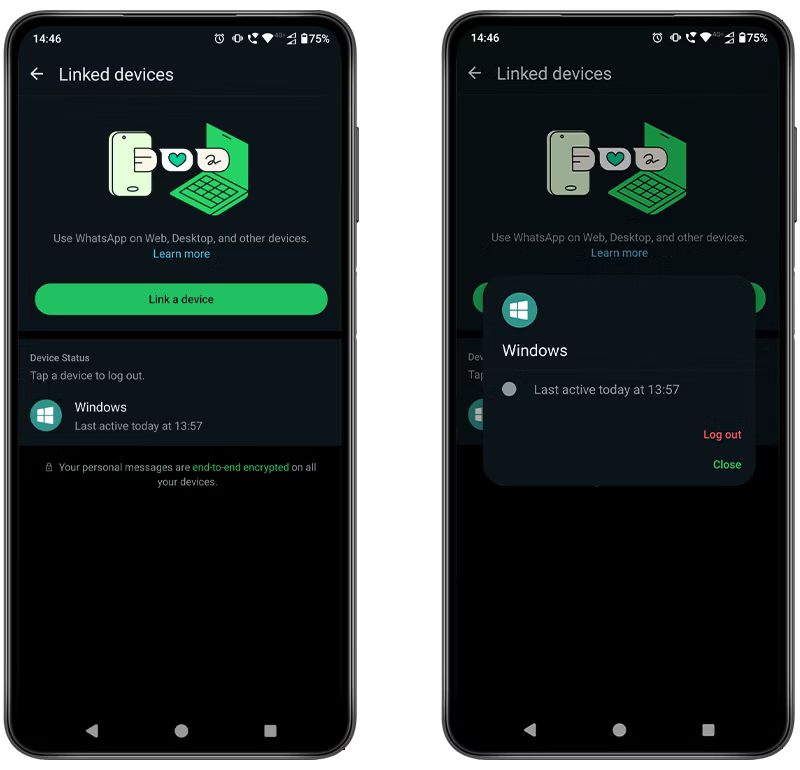

Nr 2 – połączone urządzenia. WhatsApp, omówimy na przykładzie tego komunikatora z czysto praktycznych względów: używa go znaczna część osób oraz ma także wspólny mianownik nietechnicznych sposobów inwigilacji – ułatwienia dla użytkownika. Ale po kolei.

Co może ułatwiać połączone urządzenie i co to w praktyce oznacza? Po prostu, możemy korzystać z tego komunikatora z poziomu komputera. W kilka sekund otrzymujemy całą zawartość naszych czatów, rozmów, grup na połączonym urządzeniu. Samo łączenie odbywa się poprzez zeskanowanie kodu QR i trwa parę sekund. Niestety tak prosta metoda dostępu do całej zawartości WhatsAppa stanowi też metodę inwigilacji. Pouczający artykuł na ten temat można przeczytać na blogu firmy CERTO Software (link: https://www.certosoftware.com/insights/secret-surveillance-how-abusers-are-exploiting-whatsapps-linked-devices-feature/). Problemem po stronie potencjalnej ofiary jest to, że aplikacja WhatsApp wysyła powiadomienie jeden raz, i to w różnym przedziale czasowym. Zatem można je przeoczyć, lub osoba która ma fizyczny dostęp do smartfona, może je po prostu usunąć. Więc jeżeli zastanawiasz się skąd partner/partnerka zna szczegóły z Twoich rozmów z WhatsAppa, to sprawdź ’Połączone urządzenia’, bo jeżeli Twój smartfon nie ma kodu blokady ekranu, to takie przechwycenie całej zawartości WhatsAppa trwa kilka sekund i nie jest potrzebna żadna magiczna sztuczka, a jedynie funkcjonalność tego konkretnego komunikatora.

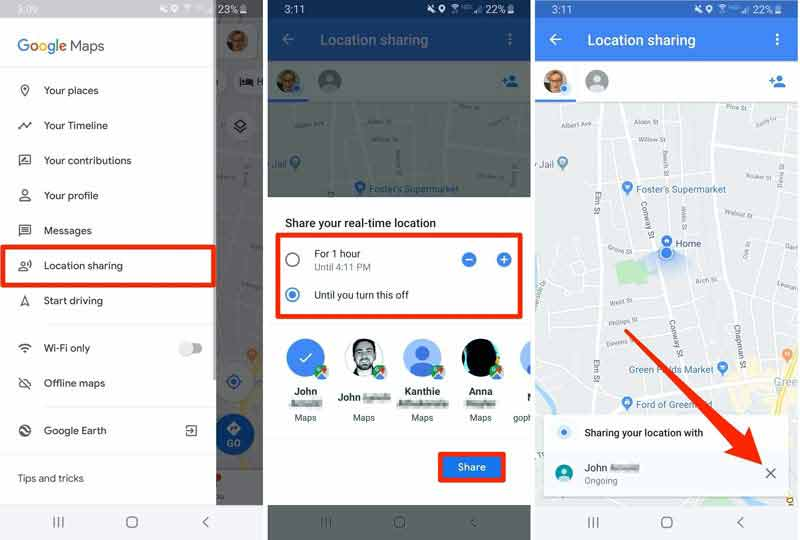

Nr 3 – Dual use apps – tzw. aplikacje podwójnego zastosowania. Są to legalne aplikacje, które także idealnie wpisują się w temat przewodni, mają wspólny mianownik – ułatwienia dostępu, które wykorzysywane są do 'nielegalnych’ celów. Przykład: Google Maps –> Udostępnianie lokalizacji.

„Śledzenie” to temat, który często przewija się w sposobach inwigilacji użytkowników smartfonów. Jest ich (sposobów śledzenia) kilka. Oto jeden z nich. Mając przez chwilę fizyczny dostęp do telefonu partnera czy partnerki, da się skonfigurować opcję zdalnego udostępniania lokalizacji czyli w praktyce możliwość śledzenia w czasie rzeczywistym użytkownika smartfona. Warto tę opcje zweryfikować na swoim koncie Google.

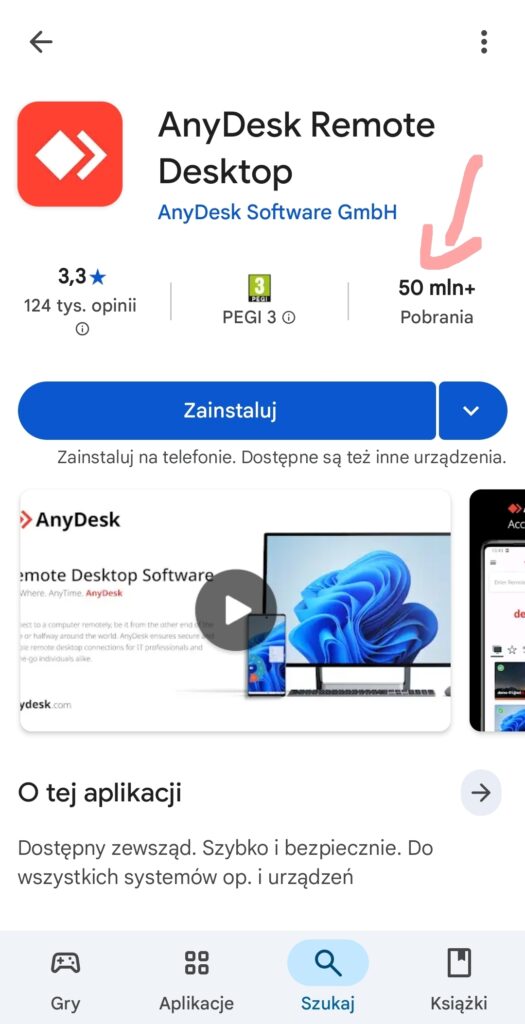

Innym przykład aplikacji dual-use może być bardzo popularne w korporacjach rozwiązanie o nazwie MDM, ang. Mobile Device Management. To tzw. zdalny pulpit, w założeniu ma dawać możliwość m.in. rozwiązywania problemów z firmowymi smartfonami zdalnie ale także zarządzanie aplikacjami czy kontrola wykorzystania smartofnów do celów służbowych.

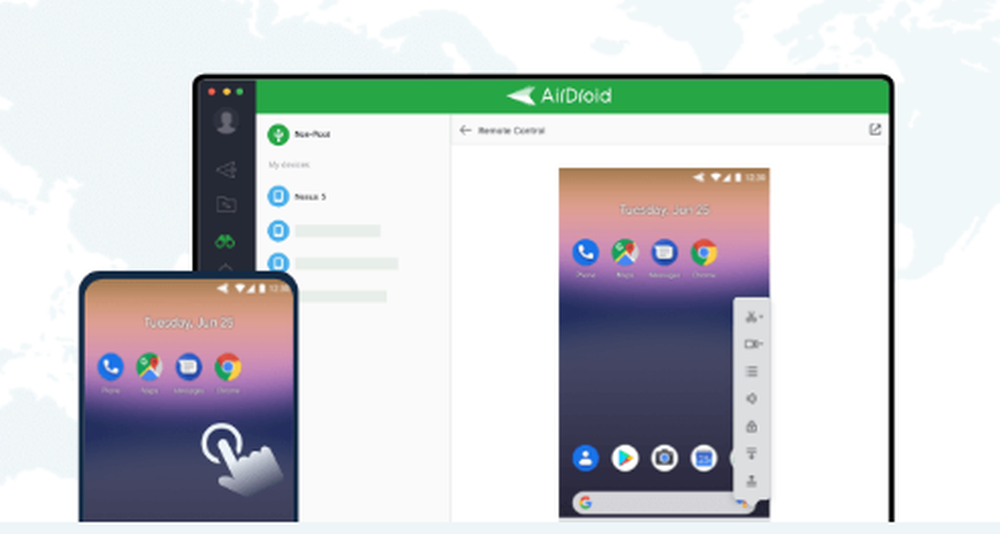

W praktyce zdalna kontrola smartfona jest ułatwieniem w zarządzaniu wieloma urządzeniami w korporacji, jednak dostęp do tak wielu danych, jak e-maile, historia lokalizacji czy audyty użycia aplikacji, daje możliwości pełnej inwigilacji pracowników. Zdalny pulpit wykorzystywany jest także w rowiązaniach nie-firmowych i daje pełny, zdalny wgląd w smartfon użytkownika. Wystarczy spojrzeć na ilość pobrań dwóch wiodących rowiązań tego typu dla smartfonów:

Zdalny pulpit, to ekran smartfona wyświetlony na ekranie połączonego z nim zdalnie komputera. Należy to więc rozumieć i traktować tak, jakby osoba przed komputerem trzymała telefon w ręku i miała do niego pełny dostęp włączając w to możliwość zarządzania nim.

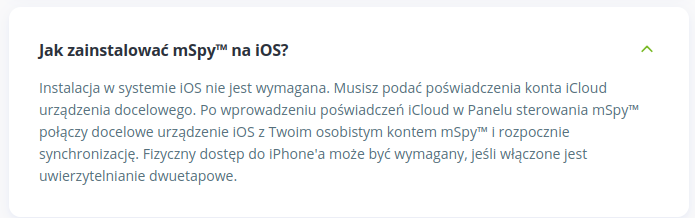

Nr 4 – Synchronizacja i back-up przez powiązane konto. Niestety, takie rowiązanie jest powszechne. Ta metoda inwigilacji zakłada dostęp do konta Google / iCloud powiązanego z danym smartfonem. Dostęp np. z zalogowanego na to konto komputera. Dlatego takie szpiegowanie jest realizowane w zaciszu domowym. Bo to przecież normalne, że jesteśmy zalogowani na swoje konto na komputerze domowym, do którego dostęp często ma także inny domownik…

Ta metoda opiera się na funkcji synchronizacji danych na różnych urządzeniach oraz na wykonywaniu kopii bezpieczeństwa i NIE wymaga żadnej instalacji na telefonie 'ofiary’. Poniżej opis jednego z wiodących komercyjnych programów szpiegowskich:

Ale istnieje jeszcze bardziej prosta forma takiej inwigilacji, ponieważ jeżeli na danym koncie włączona jak kopia bezpieczeństwa, i nie jest ona zaszyfrowana, to ktoś mając dostęp do powiązanego konta, ma także dostęp do kopii danych. Zakres tych danych jest różny ale sam fakt pozostaje faktem. Dobrym przykładem, żeby uświadomić sobie co jeszcze może ktoś z dostępem do powiązanego konta, jest opcja Zdjęcia Google. Zdjęcia, które wykonane zostaną smartfonem, automatycznie trafią jako kopia na konto Google, gdzie zobaczyć będzie mógł je ktoś z dostępem do naszego konta.

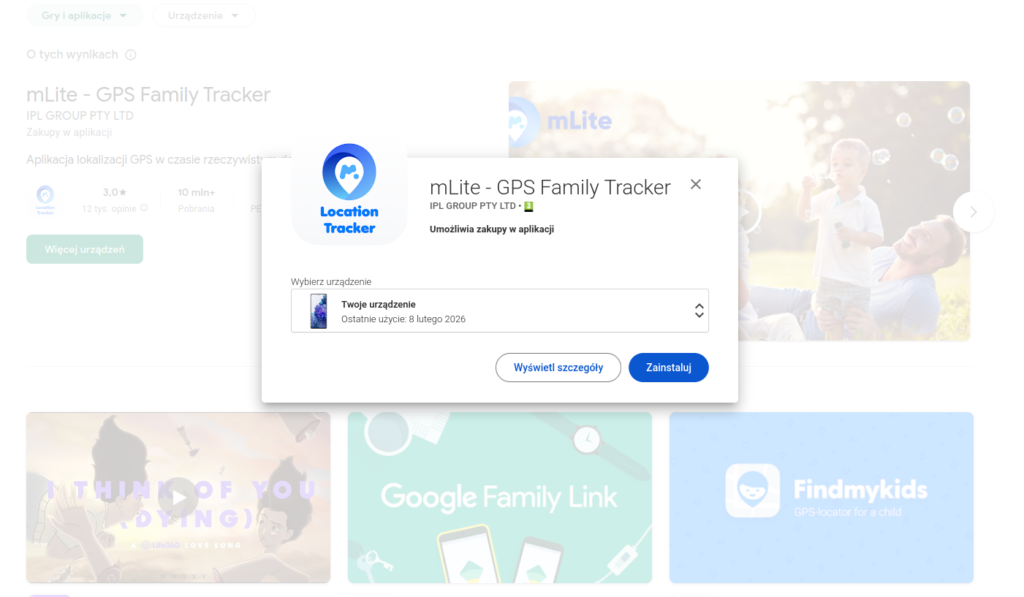

Nr 5 – Zdalna instalacja Google Play. Ta metoda jest powiązana z poprzednią, ponieważ wykorzystuje tę samą 'podatność’ – nieautoryzowany dostęp do powiązanego ze smartfonem konta. W tym wypadku mówimy o koncie Google. Na temat tej metody napisałem osoby wpis, więc zachęcam do zapoznania się, (link: https://cyber-detektyw.pl/2026/01/15/to-sie-dzieje-zdalna-instalacja-aplikacji-szpiegowskiej-na-androida-legalnie/). Wpis zatytułowany jest „To się dzieje – zdalna instalacja aplikacji szpiegowskiej na androida, legalnie”. Rozbijam tam na czynniki pierwsze jaką aplikację można – zdalnie – zainstalować na telefonie, do którego połączonego konta ktoś ma dostęp.

Cały 'proces’ instalacji polega na zalogowaniu się na czyjeś konto i klknięcie… 'Zainstaluj’. Proces odbywa się zdalnie, a telefon 'ofiary’ może być nawet na innym kontynencie. Nie ma to żadnego znaczenia. Dlatego tak ważne jest, aby powiązane ze smartfonem konto było dobrze zabezpiezone, najlepiej weryfikacją dwuetapową.

To krótkie omówienie aktualnych 'domowych’ metod inwigilowania będzie – mam nadzieję – zwiększało świadomość na temat bezpieczeństwa i prywatności naszych danych oraz tego jak korzystamy ze smartfonów i powiązanych z nim kont.