Mogę sobie wyobrazić, że pierwsza myśl przeciętnego użytkownika smartfona jest – plus minus – taka: zdalna instalacja programu, który może mnie szpiegować, jest pewnie domeną hakerów, potrafiących wykorzystywać luki w systemach operacyjnych lub innych aplikacjach, czy ewentualnie wykorzystać metody phishingu czyli podstępu i wejścia w interakcje z potencjalną ofiarą. No bo scenariusz, gdy ktoś siedzi sobie wygodnie przed komputerem i ma tę 'moc’, by zainstalować mi na odległość złośliwą aplikację, musi być przecież przeznaczony dla gości pokroju tych od Pegazusa i inwigilowania ważnych osób w państwie. Prawda?

Nic bardziej mylnego!

Ustalmy fakty i trzymajmy się ich, bo to jedyna przyzwoita rzecz w kontekście tego co tu zostanie napisane.

1. Sama zdalna instalacja aplikacji w smartfonach z Andoridem, to nie żadne odkrycie. Umożliwa to Google, poprzez zsynchronizowane urządzenie z kontem Google. Czyli sytuacja, która ma miejsce w zdecydowanej większości użytkowników. W skrócie: posiadasz konto Google, korzystasz sobie z Gmaila, z dysku, jesteś zalogowany zarówno na smartofnie jak i na komputerze w domu (i nie daj Bóg w pracy), i… to wystarczy.

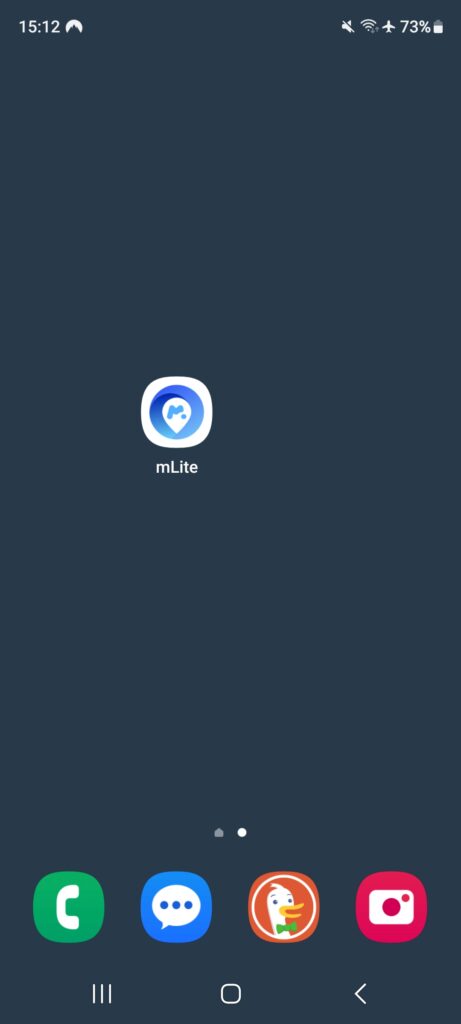

I żeby było jasne – ma to swoje zalety i są to m.in. dostęp do e-mali, plików (drive), czy naprawdę użyteczna funkcja 'Znajdź mój telefon’. Jednak to co nas interesuje, to funkcja zdalnej instalacji aplikacji. I teraz pewnie pomyślisz: „Ej! Ale jak to! Przecież w oficjalnym sklepie z aplikacjami Google Play na pewno nie ma żadnej, która mogłaby szpiegować użytkownika!” I tu się zgodzę, że restrykcje dla deweloperów są wyśrubowane, a wysoki próg wejścia nie pozwala na pojawienie się takich aplikacji jak np. „mSpy” – jeden z liderów komercyjnych aplikacji szpiegowskich na świecie. No i fakt – „mSpy” oczywiście nie ma w Google Play. Ale jego młodszy brat „mLite” już tak…

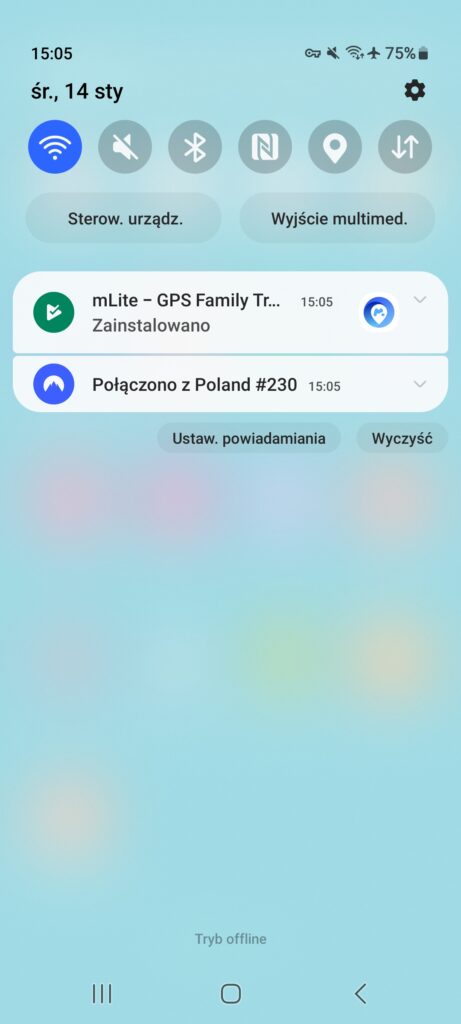

Zakładamy zatem hipotetyczną sytuację, że jesteś zalogowany na domowym komputerze na swoje konto Google, np. do Gmaila. Inny domownik mający dostęp do tego komputera, a tym samym do twojego konta Google, może zainstalować Ci dowolną aplikację z oficjalnego sklepu. I zrobi to zupełnie zdalnie czyli za pomocą internetu, bez konieczności fizycznego dostępu do smartfona.

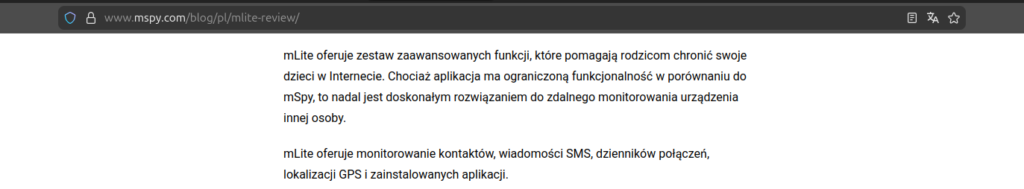

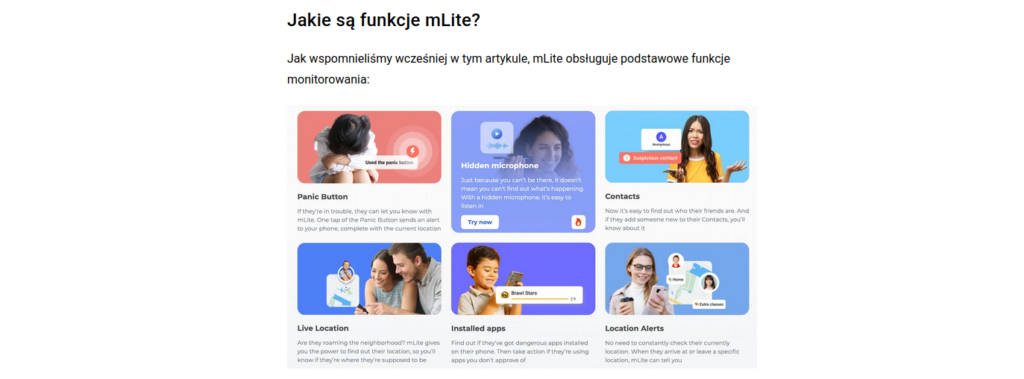

2. „mLite” jest PEŁNOPRAWNYM programem do inwigilacji. Na stronie internetowej „mSpy” (https://www.mspy.com/blog/pl/mlite-review/) możemy przeczytać o „mLite”: „Chociaż aplikacja ma ograniczoną funkcjonalność w porównaniu do mSpy, to nadal jest doskonałym rozwiązaniem do zdalnego monitorowania urządzenia innej osoby„. Mamy więc sytuacje, w której oficjalny sklep z aplikacjami od Google umożliwia zdalne zainstalowanie czegoś co w praktyce może inwigilować użytkowników. I naprawdę nie dajcie się zwieść hasłom o kontroli rodzicielskiej czy ochronie dzieci. To zwykłe obchodzenie przepisów, a w tym przepisów prawa.

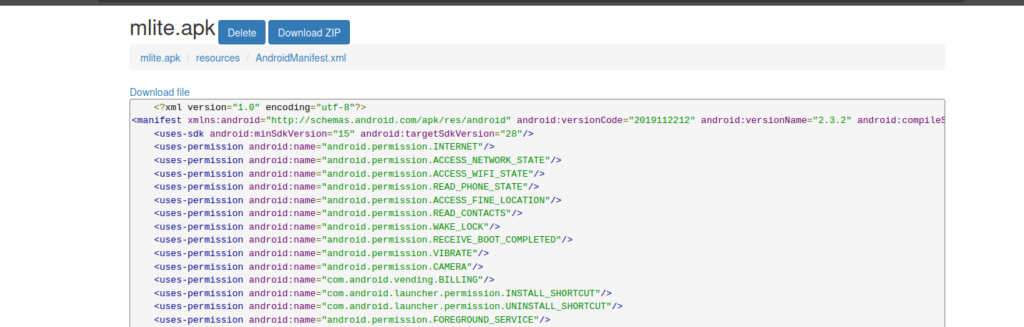

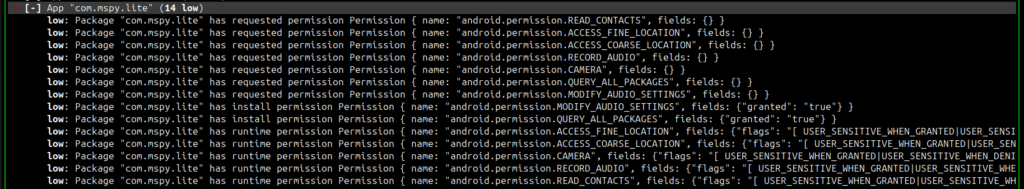

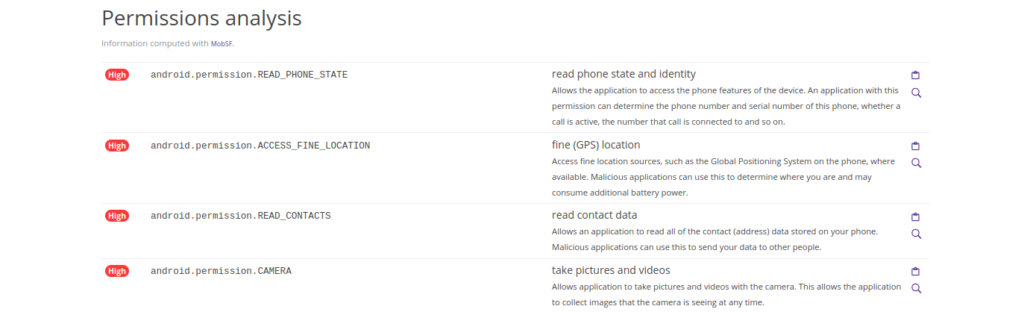

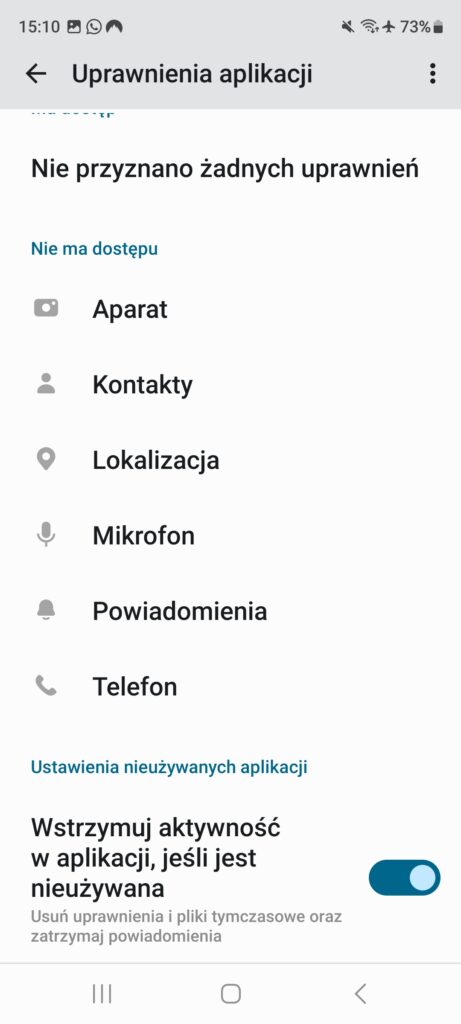

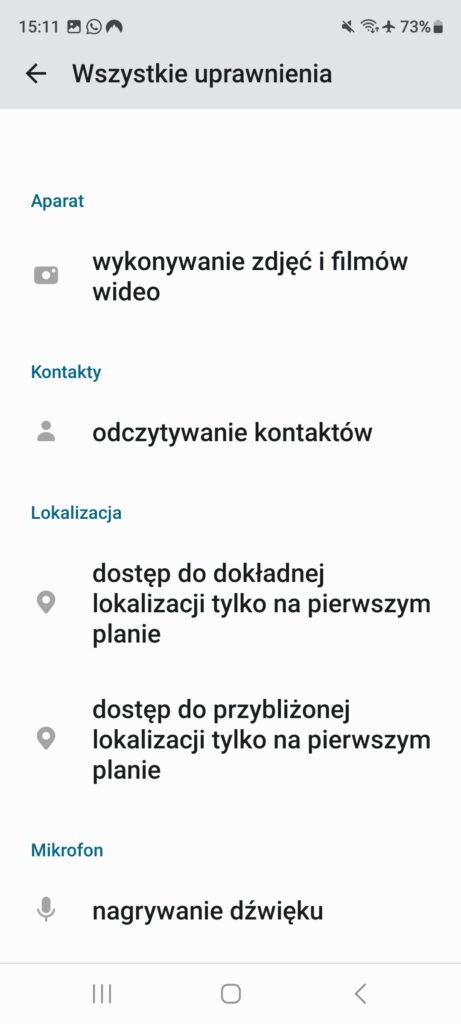

3. Uprawnienia „mLite” nie pozostawiają złudzeń. Coś na nazywamy uprawnieniami aplikacji (koduje się jako permissions i umieszcza w pliku AndroidManifest.xml w pakiecie .apk) w rzeczywistości jest tym co aplikacja 'potrafi’.

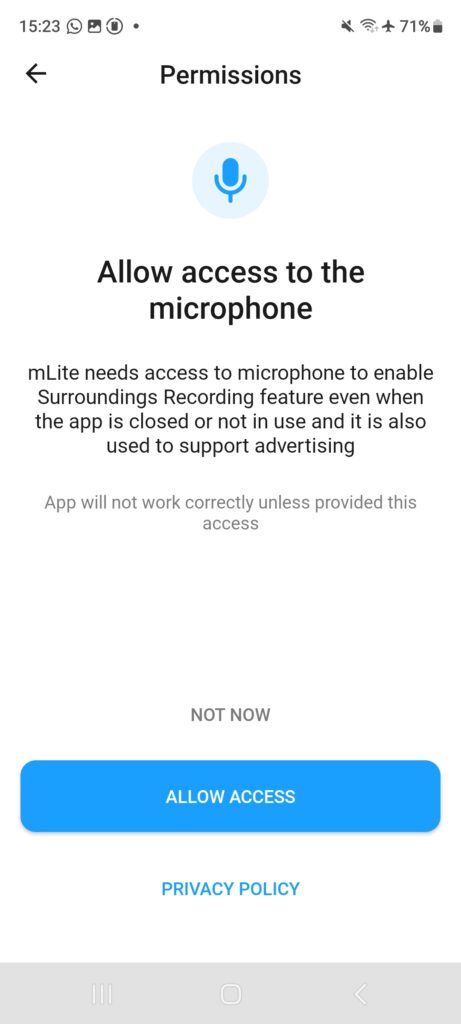

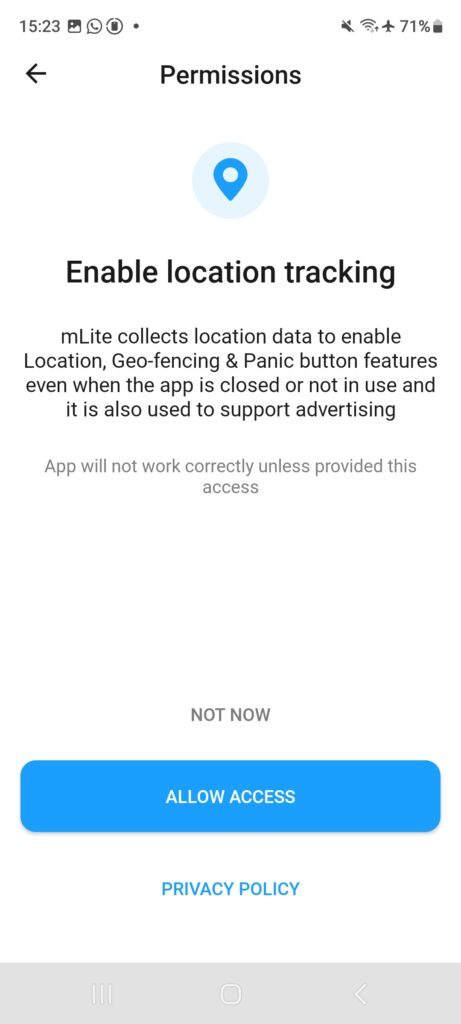

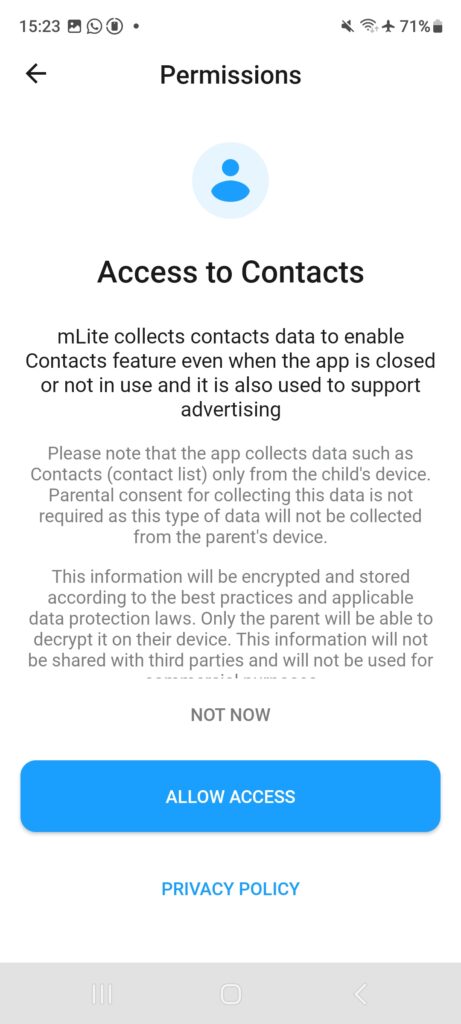

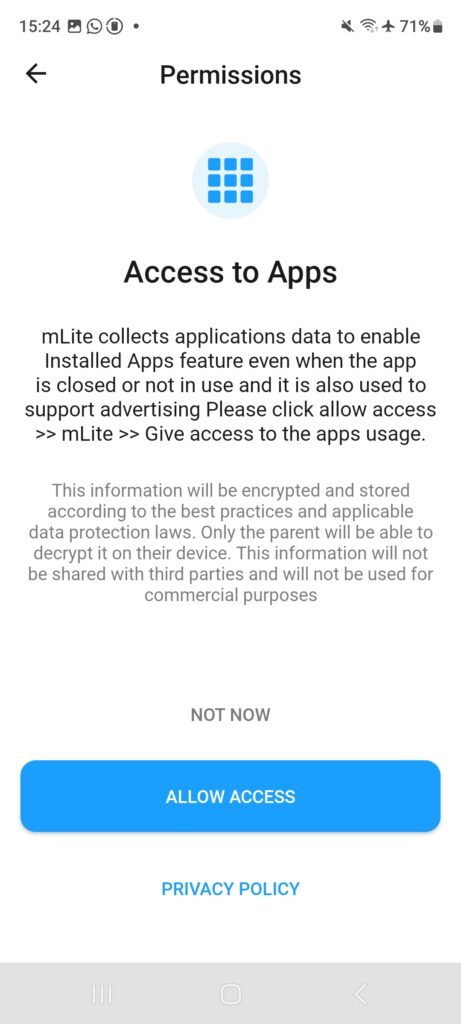

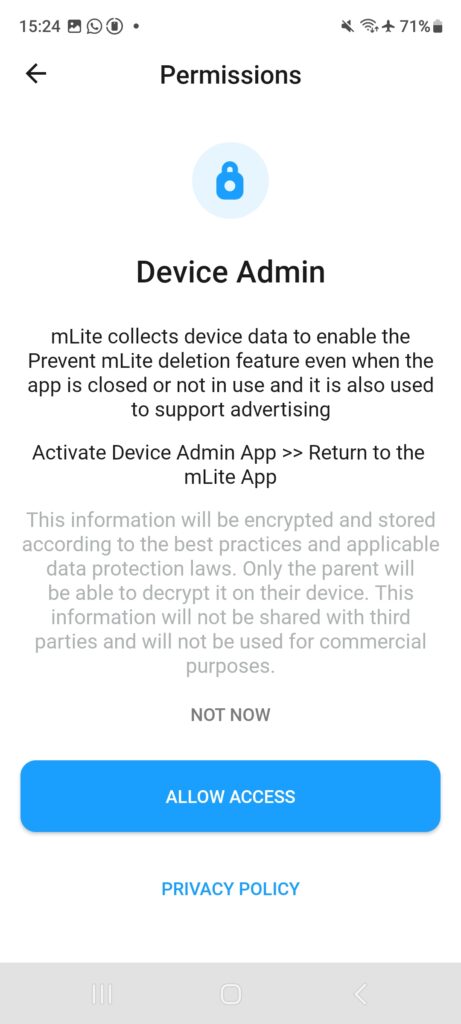

A 'mLite’ potrafi sporo. I tu znów wróćmy na chwilę do strony producenta, by przeczytać, że: „jego główną funkcją jest śledzenie GPS i geofencing”. Ale to oczywiście nie wszystko, bo dalej czytamy: „mLite oferuje monitorowanie kontaktów, wiadomości SMS, dzienników połączeń, lokalizacji GPS i zainstalowanych aplikacji„. I tu już robi się bardzo ciekawie, ponieważ aplikacja promowana jako niewinny 'mLite – GPS Family Tracker’, oprócz śledzenia może czytać wiadomości, dziennik połączeń, kontakty i instalowane aplikacje. To już całkiem solidne narzędzie do inwigilacji. Ale jak się pewnie domyślacie – to nie koniec. I tutaj inwigilacyjna machina spina się w całość, ponieważ aplikacja 'mLite’ wyposażona jest w funkcję określaną jako 'hidden microphone’, co oznacza ukryty mikrofon. Tak więc do śledzenia i monitorowania dochodzi podsłuchiwanie.

I teraz być może myślisz sobie, że aplikacja, która może zdalnie monitorować czyjąś aktywność, śledzić lokalizację i podsłuchiwać z ukrycia, to już dość niebezpieczne narzędzie. Tym bardziej, że dostępna jest w oficjalnym sklepie Google, a co z tym związane – instalacja na smartfonie może odbyć się także zdalnie. Jednak to znów nie koniec.

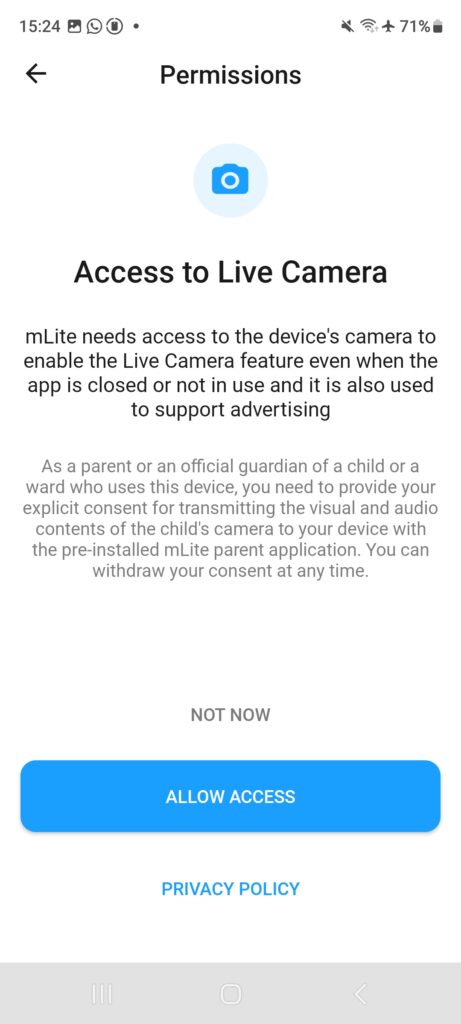

Nie bez powodu eksperci cyberbezpieczeństwa klasyfikują aplikacje szpiegowskie (nawet te 'legalne’ do kontroli rodzicielskiej) jako – mówiąc wprost – zamach na prywatność. „mLite” wyposażony jest w jeszcze jedno uprawnienie: „android.permission.CAMERA”. Funkcja o nazwie „Live Camera” pozwala na zdalny dostęp do aparatu smartofna w dowolnym momencie, co w praktyce oznacza, że poprzez zdalne zrobienie zdjęcia można kogoś podglądać. Mamy więc śledzenie, podsłuchiwanie, podglądanie, monitorowanie aktywności oraz możliwość zdalnej instalacji. Poniżej wgląd w plik AndroidManifest.xml, gdzie zaznaczono uprawnienia, a w tym te do aparatu smartfona.

PODSUMOWANIE

Choć z aplikacją-matką, tzn. 'mSpy’ zetknąłem się już w ramach zleceń jakie otrzymuje, to z 'mLite’ jeszcze nie. Jednak biorąc pod uwagę skalę w postacji ponad 10 milionów pobrań tej apki z oficjalnego sklepu Google Play, to spodziewam się i takiego zlecenia.

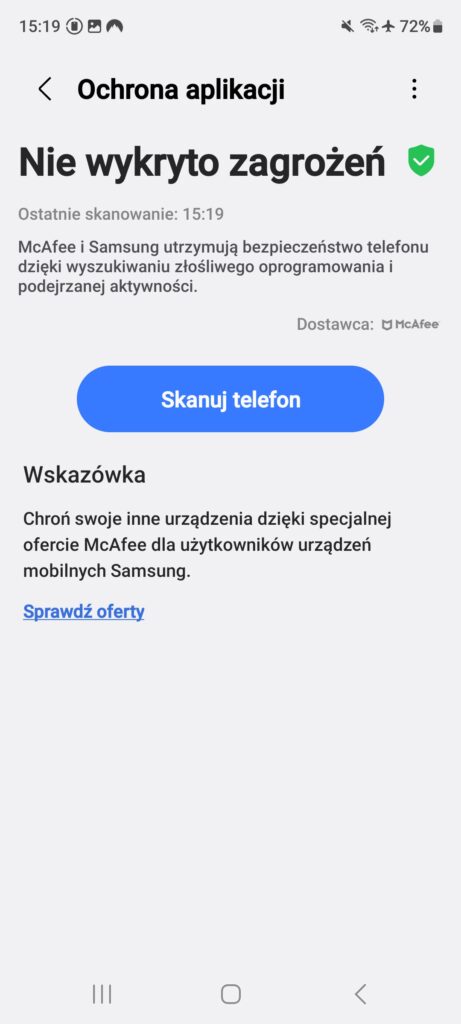

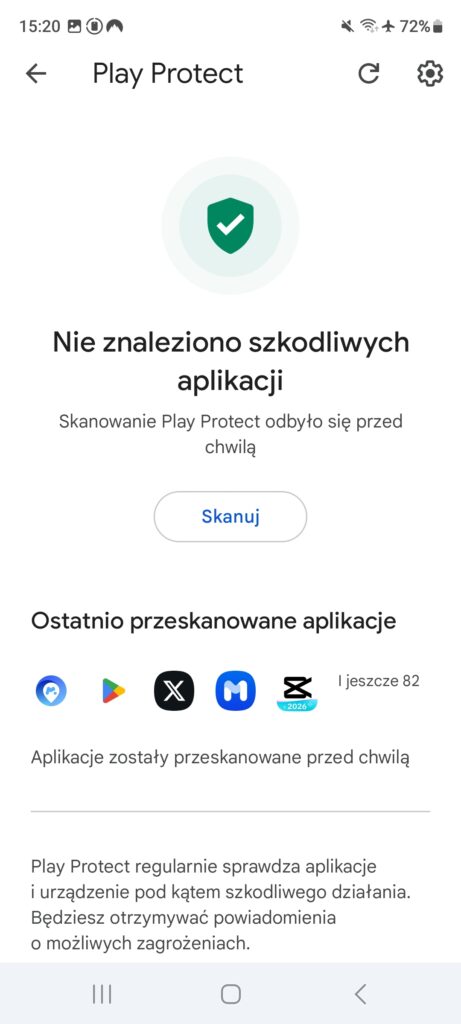

Systemowa ochrona w postaci Play Protect oraz w przypadku Samsungów – Ochrona aplikacji (McAfee), nie wysyłają żadnych komunikatów, żadnych ostrzeżeń. Testowane na Samsung S20 podczas zdalnej instalacji 'mLite’. Zadziałała za to zewnętrzna aplikacja Certo:

Pozostaje być czujnym i na bieżąco sprawdzać co jest zainstalowane w smartofnie oraz czy jakaś niepożądana aplikacja posiada status administrującej urządzeniem. Z drugiej strony higiena cyfrowa w postaci zabezpieczenia zarówno konta w chmurze jak i urządzenia (poprzez hasło blokady ekranu), to podstawy. Metod inwigilacji jest mnóstwo, od wyżej opisanej, poprzez połączone urządzenia np. w WhatsApp, czy z wykorzystaniem trojanów zdalnego dostępu RATs. I dobrze jest mieć po prostu tego świadomość i być czujnym, ufać instynktom oraz przede wszystkim na bieżąco aktualizować system i aplikacje.